Depois de ter chegado ao Brasil há um ano e dois meses, a Amazon começará a vender produtos físicos no país. A maior varejista do comércio eletrônico do mundo, que até então só comercializava bens digitais no país, inicia nesta sexta-feira (7) a venda on-line de seu leitor eletrônico Kindle.

"A gente está abrindo uma operação de varejo tradicional, como todo mundo conhece: com armazém, logística", disse ao G1 Alexandre Szapiro, vice-presidente da Amazon no Brasil.

A companhia que faturou US$ 74,5 bilhões no ano passado chegou ao Brasil em dezembro de 2012 vendendo apenas livros digitais. No mesmo mês, o Kindle começou a ser vendido por outras lojas, como Ponto Frio e Livraria da Vila. Em novembro, a Amazon ampliou sua operação on-line e iniciou a venda de aplicativos para o sistema Android.

Segundo Szapiro, antes de começar a venda de bens físicos, a Amazon teve que trabalhar em processos internos: criar padrões de atendimento ao consumidor, bem como estruturar processos de logística e de armazenamento dos eletrônicos. "A gente dá um passo quando achamos que estamos prontos para dá-lo", afirmou.

Lista de presentes

Além de iniciar a venda do Kindle, a empresa traz outras duas novidades. Uma delas é o pré-registro. Os consumidores que já tiverem conta na Amazon e comprarem um Kindle na loja on-line da empresa receberão o aparelho com todos seus dados e biblioteca de e-books já registrados nele.

A outra novidade é que os clientes da Amazon poderão criar listas de desejos no site da empresa no Brasil. Ou seja, os usuários poderão gravar produtos que pretendem comprar e foram vistos em outros sites. Apesar de esse ser um bom indício de que a Amazon pode estar se preparando para aumentar o número de produtos físicos no Brasil, Szapiro prefere não comentar.

Por ora, logística e armazenamento serão feitos por empresas terceirizadas, mas, segundo Szapiro, "como toda a tecnologia que está em volta de tudo aquilo que a gente aprendeu em outros mercados nos últimos 19 anos”.

Serão três os modelos de Kindle vendidos pela Amazon no Brasil. O mais básico deles custa R$ 300. Com maior tela e contraste, o novo Kindle Paperwhite sai por R$ 480. Por fim, o Paperwhite com conexão gratuita à rede de internet 3G é vendido por R$ 700. Pesando cerca de 200 gramas, todos possuem suporte à conexão Wi-Fi. O frete é gratuito.

Brasileiro gosta de ler

Agora, com a venda própria de Kindle, o Brasil se torna o primeiro país da América Latina onde a Amazon possui operação varejista de bens físicos. No México, a empresa norte-americana opera apenas com livros virtuais. Isso quer dizer que a trajetória de maior varejista do mundo foi construída pela Amazon com presença em apenas em 12 países (Estados Unidos, Reino Unido, Alemanha, Japão, França, Canadá, China, Itália, Espanha, índia e Austrália).

Desde que chegou ao país, a Amazon ampliou seu portfólio de livros digitais de 13 mil para 28 mil títulos. Caso o consumidor não tenha um Kindle, é possível ler os livros comprados na Amazon por meio do aplicativo gratuito Kindle, disponível para smartphones, tablets e computadores.

Apesar de não mencionar quantos e-books ou Kindles foram vendidos, Szapiro diz estar muito otimista. "O Brasileiro é apaixonado pela leitura, quem lê realmente adora ler".

"Quando a gente vai a áreas remotas do Brasil, a gente sabe de casos de leitores que têm de pegar o carro e percorrer 150 km para chegar ao primeiro local onde tem livraria".

A internet sem neutralidade funcionaria de forma similar a uma TV a cabo, na qual o pacote de programação comprado filtra o que pode ou não ser visto. É assim que ativistas da internet livre explicam a existência de uma rede com acesso controlado, formato que pode passar a existir no país com a aprovação do Marco Civil da Internet, em pauta no Congresso Nacional. O tema, que é um dos impasses para a aprovação do projeto, foi debatido hoje (31) no quinto dia da Campus Party.

"A neutralidade da rede é o princípio que preserva a essência do que é a internet. Questões políticas, culturais, religiosas, financeiras não podem fazer com que determinado tráfego seja privilegiado em detrimento de outro. Todos são iguais perante a rede", defendeu Carlos Affonso Pereira de Souza, doutor em Direito Civil e diretor do Instituto de Tecnologia e Sociedade.

O publicitário João Carlos Caribé, ativista pela inclusão digital, avalia que, caso não seja garantida a neutralidade da internet, estará sendo criado algo diferente, que não é a internet como conhecemos. "É um princípio basilar. Vamos ter outra coisa, uma rede privada", declarou. Eles apostam na internet como uma plataforma de propósito geral, de acesso e produção livre a todo usuário.

Carlos Affonso acredita que a inovação na rede pode ser uma das características da internet mais afetadas com a limitação. "Gera-se uma barreira econômica para que novos empreendimentos possam se estabelecer. Estamos cada vez mais empurrados para um quartinho murado na internet", comparou. Ele explica que, em um quadro de ausência de neutralidade, somente empresas estabelecidas teriam uma condições de pagar aos provedores para trafegar com maior velocidade.

De acordo com os ativistas, os provedores iriam atuar como porteiros do que pode ou não ser visto na internet. Daí a similaridade com a TV a Cabo. A cada faixa de plano de internet, o usuário acessaria determinado tipo de conteúdo, como redes sociais, ouvir músicas, utilizar e-mail, buscador, entre outros. Empresários do setor, por outro lado, criticam a possibilidade do item prejudicar os negócios e inviabilizar a venda de pacotes por diferentes velocidades.

Caribé lembra que a internet livre proporciona um debate aberto e amplo da sociedade, sem precisar de intermediários. "Isso é uma ameaça para o poder político, financeiro, para a indústria cultural", destacou. Durante o debate, lembrou-se muitas páginas de divulgação dos protestos de junho no país foram apagadas das redes sociais.

Os drones, ou Vants (veículos aéreos não tripulados), estão crescendo em popularidade não só entre forças armadas, mas também entre pessoas comuns. Seu uso, contudo, exige cuidados semelhantes ao do aeromodelismo para acidentes serem evitados, segundo profissionais que usam a ferramenta.

"Tem muita gente comprando drones hoje e que acaba fazendo coisas perigosas, como voar sobre pessoas", diz Eric Bergeric, diretor da empresa idrone.tv, que faz filmagens aéreas com veículos que ele mesmo constrói. "Imagina se um equipamento de 5 kg cai na cabeça de alguém. É um perigo", diz.

O fotógrafo diz que resolveu fabricar seus próprios drones para contornar o alto custo do aluguel de helicópteros tripulados para fazer imagens de vista superior. O preço total dos componentes de um dos veículos que criou, contudo, não é baixo: cerca de R$ 15 mil.

Luis Neto, dono da produtora GoCam, usa drones comprados prontos, como o S800, da Dji Innovations (R$ 4.900). É aeromodelista por hobby e diz que um dos caminhos para começar a pilotar um drone com menos risco é fazer um curso de aeromodelismo em um clube, mas que também é possível aprender por conta própria.

"É preciso ter bastante prática e prestar atenção a detalhes como a carga da bateria e peculiaridades do local."

Nos protestos da semana passada, Neto foi o responsável pelas imagens aéreas feitas por drones para a Folha.

Em uma estimativa conservadora, um levantamento feito pelo site G1 em março concluiu que há, pelo menos, 200 drones voando no país.

Basta fazer uma busca em um site de compras brasileiro para encontrar diversos modelos completos, cujos valores variam de cerca de R$ 400 a R$ 15 mil, e kits ou peças para fabricação própria.

Um dos modelos mais populares, o AR.Drone, da francesa Parrot, custa R$ 1.500 no Brasil. Seu sucessor, o AR.Drone 2.0, é comercializado nos EUA por US$ 300 (cerca de R$ 680).

Há inúmeras informações escondidas em tudo o que consumimos na internet, muitos das quais inseridas ali por programadores e desenvolvedores. Esses segredos "invisíveis" são conhecidos como "Ovos de Páscoa" (do termo em inglês "Easter Eggs", em alusão à tradição de esconder os chocolates das crianças durante o período festivo), e se proliferam em grande número na rede.

Andy Clarke, que é dono de uma agência de desenvolvimento web no País de Gales, tem sua própria definição para essas mensagens ocultas: "É algo que te faz rir inesperadamente". A BBC revela, abaixo, alguns dos melhores "Ovos de Páscoa" espalhados pela internet. Confira alguns.

Cima, Cima, baixo, baixo, esquerda, direita, esquerda, direita, b, a

A combinação acima está gravada no cérebro de gamers do mundo todo - trata-se do código Konami. Usado para destravar truques especiais em muitos jogos feitos pela Konami - e outros não necessariamente produzidos pela empresa - o código é também utilizado para ativar os "Ovos de Páscoa".

Com o teclado, digite a sequência no site Digg.com para ouvir uma música especial. Faça o mesmo no site das revistas Vogue.com e da GQ.com para se deparar com os dinossauros "mais fashion" da Internet.

E se você tiver coragem, tente aplicar a mesma combinação no site do Buzzfeed (www.buzzfeed.com) e você terá o site de entretenimento se tornar uma página de fã-clube de um cantor pop americano.

Adentre o mundo da ficção

Incursionar por todos os cantos do mundo com o Google Street View pode ser divertido hoje em dia, mas seguramente não há nada mais interessante do que saber como seria viver em outra dimensão.

Situada a poucos metros da saída da estação Earls Court no metrô de Londres, desponta a cabine azul Tardis, a máquina que permite viajar no tempo na série Doctor Who.

Ainda no mesmo programa, encontre a equipe do Google que desenvolveu o protótipo, ouça uma música e dança fora da sede da companhia na capital britânica.

E, caso você seja um fã de Senhor dos Anéis, use a função "Como chegar" no Google Maps para obter instruções para caminhar do "Condado" (The Shire) a "Mordor".

Deleite-se com códigos-fonte

Em vários sites controlados pela gigante de alimentos Nestlé, há alguns dos "Ovos de Páscoa" mais criativos.

Em sites de produtos da companhia, como kitkat.com ou skittles.com, ao clicar com o botão direito em "visualizar código fonte", você se deparará com alguns dos logos mais famosos da empresa em maio ao código da página.

Atinja alvos no Youtube

O Youtube, como qualque outro produto do Google, está repleto de "Ovos de Páscoa". Por algum tempo, o clássico jogo da cobrinha poderia ser ativado ao pressionar sete para cima e seta para esquerda no teclado enquanto o clipe estava carregadando. Infelizmente, o truque parece não funcionar mais. Mas em seu lugar um jogo de mísseis pode ser ativado ao clicar fora da tela do vídeo e digitar "1980" no teclado numérico do seu computador.

E enquanto estiver acessando o Youtube, tente buscar por "do the Harlem Shake" e "doge meme" e veja o que acontece!

Vire o Facebook de cabeça para baixo

Após logar no Facebook, vá até "Configurações". Mude o seu idioma, escolha "English (upside down)" e, pronto, o seu facebook estará de cabeça de baixo - e o texto também.

E enquanto estiver lendo as atualizações de seus amigos, aproveite também para tentar o modo pirata - vá de novo até Configurações e altere o idioma para "English (Pirate)" - e seu botão "Curtir" mudará para "Arr!".

Despiste seu chefe

Quem nunca foi flagrado pelo chefe navegando no facebook durante o horário de trabalho? Para quem esgotou toda a coleção de desculpas esfarrapadas, o site Skybet, de apostas esportivas online, bastante famoso na Inglaterra, criou um "Ovo de Páscoa" para livrar a barra de qualquer um.

Ao clicar em um pequeno ícone acima do botão de compartilhamento do facebook, no canto superior direito da página, uma página repleta de planilhas entra em cena - e você ainda poderá ser elogiado pela dedicação e profissionalismo.

Brinque com o Google

Digitar frases no Google pode produzir resultados minimamente interessantes. Em primeiro lugar, tente "do a barrel roll", e cuidado com a vertigem! Em seguida, que tal digitar "askew"?

No Google Images, ao buscar por "Atari Breakout", tente se concentrar ao longo do dia. Assim como uma busca por "Zerg Rush".

Há uma lista imensa de "Ovos de Páscoa" do Google . Confira!

A maioria das pessoas que usa a internet tem uma conta de e-mail e, pelo menos, um perfil em rede social. Para reforçar a segurança dos usuários, várias empresas de tecnologia implementaram durante o ano de 2013 um sistema de verificação de identidade em duas etapas.

Este recurso consiste em uma camada adicional de proteção para dificultar o roubo de contas de e-mails ou redes sociais. Isso porque, além da senha convencional, este tipo de recurso pede informações adicionais para efetuar o login. Pode ser um SMS com um código para confirmar uma operação, um e-mail numa conta alternativa ou o cadastro de um computador específico para acesso (assim, não é possível acessar o serviço em uma máquina não autorizada).

O recurso é útil, pois em caso de roubo de senha, o ladrão não conseguirá acessar os dados do usuário. Durante a operação, um código poderá ser enviado para o celular do dono da conta. Além disso, impede que terceiros se passem por você ou que excluam informações pessoais em redes sociais ou caixas de e-mail.

Veja a seguir como configurar nos principais serviços:

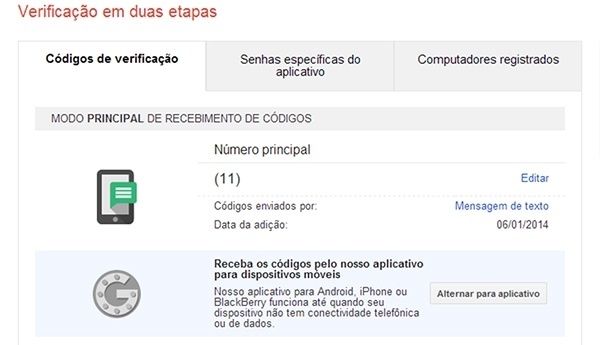

Google

A autenticação em duas etapas em contas do Google consiste em digitar uma sequência numérica fornecida pelo Google, além da senha convencional do usuário para login. Todo o processo pode ser configurado na página "Verificação em duas etapas".

Esse código pode ser enviado de diversas formas: pelo aplicativo móvel Google Authenticator (que funciona como uma espécie de "token" de banco), uma chamada telefônica em que um robô fala um código para o usuário ou torpedo no celular. No caso de viagem para fora do país, o usuário pode imprimir uma série de códigos e utilizá-los.

Dá para configurar o recurso para que o código seja exigido apenas no primeiro acesso de um dispositivo (computador, tablete ou smartphone) – marcando-o como confiável -- ou solicitar que em todo o login seja necessário um código.

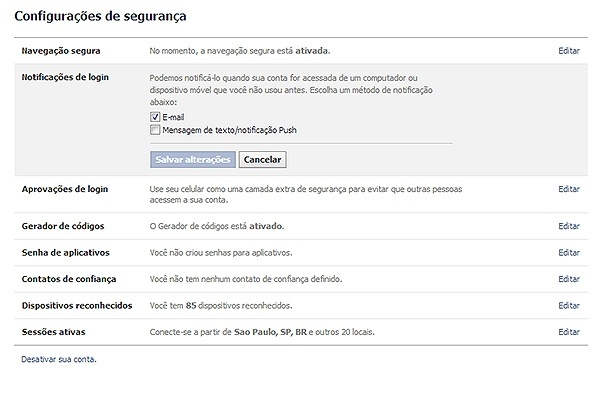

Facebook

O Facebook conta com vários mecanismos de segurança para verificação de acesso. Ele permite, por exemplo, que o usuário receba uma notificação (por e-mail ou SMS) quando sua conta é acessada de um dispositivo desconhecido. A rede também possibilita que o perfil aprove o acesso à rede por meio de um código enviado via SMS ou pelo aplicativo da empresa.

Para configurar essas duas opções vá ao menu "Engrenagem" (que fica ao lado direito superior da tela principal) > "Configurações da conta". Em um menu localizado na lateral esquerda, escolha o item "Segurança".

Ao acionar o item "Notificações de login", o usuário poderá receber avisos de quando a conta dele for acessada de um computador ou dispositivo móvel que nunca usou. É possível receber esses avisos por e-mail ou mensagem de texto.

Presente na mesma página, o item "Aprovação de login", quando ativado, envia um código para o celular da pessoa (via SMS ou aplicativo) para cada acesso feito em um navegador ou dispositivo móvel nunca antes utilizado.

Facebook permite que o usuário seja notificado de tentativas de logins feitas de navegadores novos

Apple ID

Quem tem uma identidade Apple – que pode ser uma conta do tipo "@me.com" ou um e-mail de outra plataforma para fazer compras na App Store – pode configurar uma camada adicional de segurança acessando a página "Meu ID da Apple". Clique em "Gerenciar seu ID da Apple" e selecionar "Senha e Segurança" . Em seguida, siga as as instruções do item "Verificação em duas etapas".

Após configurar, o usuário pode registrar um ou mais celulares confiáveis. A Apple mandará uma combinação de quatro números para cada compra realizada (na iTunes, App Store ou iBooks Store) com um novo dispositivo.

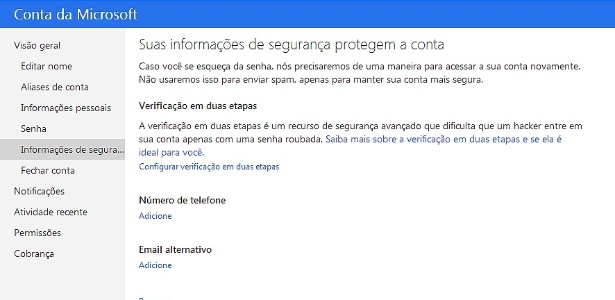

Microsoft

O usuário de serviços Microsoft (como os do e-mail Outlook.com) consegue configurar a verificação de login em duas etapas ao acessar as configurações da conta do serviço.A ferramenta utilizada é um aplicativo autenticador para smartphone, que funciona como um "token" de banco. A cada acesso, ele gera uma sequência numérica que deve ser digitada para permitir o login.

Donos de dispositivos iOS e Android podem usar o Google Authenticator – durante o processo de configuração, o aplicativo consegue ler um código de barra e parear o autenticador com a conta da Microsoft. Quem tem Windows Phone pode usar uma solução própria da Microsoft, chamada Authenticator.

Verificação em duas etapas da Microsoft permite gerar códigos por meio de aplicativo de smartphone

Também é possível usar um código de recuperação (que deve ser impresso no caso de o usuário perder suas informações de segurança) ou uma lista de dispositivos confiáveis.

Nessa última opção, após fazer o login de um dispositivo novo, o perfil recebe um código via SMS ou em outra conta de e-mail. A pessoa pode marcar o aparelho como confiável e pedir para que não seja mais necessário digitar códigos para acessar o e-mail. Caso contrário, em cada acesso o dono da conta deve digitar a sequência numérica.

Twitter

O Twitter conta com duas formas de verificação em duas etapas:

Por SMS

Acessando o Twitter em um computador, vá ao menu "Engrenagem" (lado direito superior) e clique em "Configurações". Em um menu localizado ao lado esquerdo, escolha a opção "Segurança e Privacidade". Por fim, dentro do item "Segurança", escolha "Enviar pedidos de verificação de acesso para (número de celular)". Caso o usuário não tenha um telefone cadastrado, a rede social permite que ele configure essa opção na hora.

Aplicativo do Twitter para iOS ou Android

Nesse modo, o usuário só conseguirá acessar o Twitter em um computador se ele estiver com o smartphone ao seu lado com o aplicativo da rede social instalado. Em todo acesso feito por um computador, a pessoa deve dar um OK no smartphone para autorizar abrir o Twitter em um navegador.

Para configurar, é necessário abrir o aplicativo do Twitter em um smartphone com iOS ou Android. No sistema do Google, o usuário deve ir ao menu que fica ao lado direito superior, representado por três pontos, e clicar em "Configurações". Toque sobre o nome do usuário, escolha o item "Segurança" (é um dos últimos itens da lista) e "Verificação de acesso"

Já no iOS, o usuário deve ir ao menu "Conta" e achar o ícone de "Engrenagem". Toque nele e escolha o item "Configurações". Em seguida, clique sobre o nome do usuário, selecione "Segurança" e, por fim, "Verificação de acesso".

Após o processo, o Twitter, como medida preventiva, gera um código de segurança. Ele deverá ser usado para quando a pessoa quiser usar a rede social por um navegador e não estiver perto do smartphone.

UOL/BOL

Para quem perdeu ou esqueceu a senha de e-mails UOL ou BOL, as plataformas contam com um sistema rápido de recuperação. Ao clicar em "esqueci a senha", o serviço mostrará uma dica registrada pelo usuário (o acesso é liberado depois de escrita a resposta correta). Caso não lembre, o usuário que cadastrou um celular poderá receber uma senha temporária para depois alterá-la.

Se ainda não der certo, é possível indicar um e-mail alternativo (previamente cadastrado) para receber um link que permite recadastrar uma nova senha.

Em último caso, há ainda a chance de conseguir mais informações para recuperar senha no SAC BOL ou no UOL SAC.